Jak mogę skonfigurować przeglądarkę Internet Explorer i co jest do tego potrzebne? Optymalizujemy pracę Internet Explorera Gdzie znaleźć ustawienia w eksploratorze.

Domyślna przeglądarka dla systemu Windows jest zwykle instalowana wraz z systemem operacyjnym. Jeśli okaże się, że z jakiegoś powodu brakuje programu na komputerze, zainstaluj Internet Explorer samodzielnie, korzystając z prostych instrukcji poniżej.

Instalowanie Internet Explorera

Najpierw upewnij się, że nie masz tej przeglądarki. Kliknij przycisk Start i wprowadź odpowiednie żądanie szukana fraza. Jeśli nie ma rezultatów, przejdź do działania.

Włącz komponent

Dlaczego w ogóle miałby być nieobecny? Niektóre Kompilacje Windowsa może domyślnie nie zawierać pewnych składników. IE jest uważany za jeden z takich komponentów. W ten sposób zawsze będzie nieobecny w twoim systemie, dopóki nie włączysz odpowiedniego komponentu.

1. Uruchom Panel sterowania przez Start i otwórz blok „Programy i funkcje”.

2. Przenieś wzrok na lewą stronę okna. Kliknij łącze Włącz lub wyłącz funkcje systemu Windows.

3. W nowym oknie znajdź folder z Internet Explorerem. Sprawdź to. Kliknij OK. Sam system pobierze i zainstaluje standardową przeglądarkę. Ponowne uruchomienie komputera nie będzie zbyteczne.

Samodzielne pobieranie

Poprzednia metoda nie zawsze pomaga w instalacji Internet Explorera. Pobieranie i instalacja w tym przypadku musi odbywać się ręcznie. Przeanalizujmy instrukcje krok po kroku na przykładzie IE 11. Możesz dowiedzieć się, jak pobrać późniejsze wersje programu i zrozumieć, jaką wersję powinna mieć wbudowana przeglądarka.

1. Aby pobrać Ostatnia wersja, przejdź do następującego adresu URL: https://support.microsoft.com/en-us/help/17621/internet-explorer-downloads.

2. W menu kontekstowym wybierz swoją wersję systemu operacyjnego.

3. Wybierz jedno z dwóch niebieskich łączy zgodnie z głębią bitową systemu Windows.

4. Instalator natychmiast rozpocznie pobieranie. Po zakończeniu pobierania otwórz plik.

5. Rozpocznie się proces instalacji. W małym oknie zobaczysz postęp.

6. Uruchom ponownie komputer, aby ustawienia zaczęły obowiązywać. Po uruchomieniu systemu zobaczysz, że na Pulpicie pojawił się już skrót do przeglądarki.

Jeśli zainstalowałeś nową wersję przeglądarki, będziesz musiał ponownie zainstalować niezbędne dodatki. Dzięki nim użytkownicy mogą sterować paskiem narzędzi, akceleratorami, formantami ActiveX, obiektami pomocniczymi przeglądarki internetowej, wyszukiwarkami, ochroną przed śledzeniem oraz włączać sprawdzanie pisowni tekstów wpisywanych w polach.

- Otwórz wbudowanego klienta Internet Explorera.

- Kliknij sekcję „Usługa” na górnym pasku. Jeśli brakuje panelu, naciśnij klawisz Alt. Kliknij „Dodatki”.

- Kliknij link „Wszystkie dodatki”.

- Znajdź potrzebny dodatek i kliknij przycisk „Włącz”. Zrób to samo z każdym dodatkiem. Wyłącz także te, których nie potrzebujesz.

- Kliknij „Zamknij”, aby zmiany odniosły skutek.

Pobierz problemy

Dlaczego nie można zainstalować IE? Rozważ popularne przyczyny i rozwiązania.

1. Najczęstszym powodem jest niezgodność z wymaganiami minimalnymi. Z reguły w tym przypadku pojawia się małe okno z powiadomieniem: „ Instalacja internetowa Eksplorator nie jest skończony”. Upewnij się, że pobrałeś właściwy pakiet. Głębia bitowa i system operacyjny muszą być zgodne. Internet Explorer 11 można zainstalować w systemie Windows (x32 lub x64) z dodatkiem SP1 lub nowszym i nowszym serwer Windowsa 2008R2.

2. Nie zainstalowano wszystkich wymaganych aktualizacji.

Programy nie są również instalowane z tego powodu, że system operacyjny nie ma wystarczającej liczby aktualizacji. System poinformuje Cię o tym w specjalnym oknie. Będzie też przycisk „Pobierz aktualizację”. Następnie musisz wrócić do strony pobierania i zainstalować przeglądarkę.

3. Działanie antywirusa.

Klienci antywirusowi i antyspyware czasami blokują uruchamianie plików pobranych z Internetu. Instalator IE nie jest wyjątkiem. Spróbuj tymczasowo wyłączyć oprogramowanie antywirusowe, a także zapora systemu Windows i ponownie otwórz instalator. Po udanej instalacji ponownie włącz działanie wszystkich programów, które właśnie zostały wyłączone.

4. W systemie jest stara wersja przeglądarka. W szczególności kod 9C59 wskazuje, że w pamięci komputera pozostała poprzednia wersja IE. W takim przypadku musisz wyczyścić wszystkie ogony i usunąć program.

5. Obecność wirusów. Jeśli nie możesz zainstalować przeglądarki, sprawdź swój komputer za pomocą programu antywirusowego. Uruchom między innymi głębokie skanowanie.

Każdy użytkownik powinien wiedzieć, jak zainstalować Internet Explorera, jeśli nagle okaże się, że program zniknął z komputera. Najprawdopodobniej wystąpiła awaria systemu (przyczyną może być również złośliwe oprogramowanie) i system wyłączył ten komponent. Twoim zadaniem jest ponowne włączenie go, aby system operacyjny mógł pobrać i zainstalować samą przeglądarkę.

Chociaż Internet Explorer jest daleki od najpopularniejszej przeglądarki, czasami użytkownicy systemu Windows muszą z nim pracować. Najczęściej jest to związane z bankowością, podatkami i innymi podobnymi aplikacjami. Z jakiegoś powodu ich autorzy opracowują swoje programy specjalnie dla przeglądarki Internet Explorer. Te właśnie programy często wymagają specjalnych ustawień dla samej przeglądarki, które są dokonywane w przeglądarce Internet Explorer poprzez właściwości przeglądarki lub właściwości przeglądarki.

Wiele instrukcji dla przeglądarki Internet Explorer sugeruje wprowadzenie jej właściwości, ale milczy, jak dokładnie to zrobić i gdzie te właściwości się znajdują.

W tym artykule dowiesz się, gdzie znajdują się te właściwości przeglądarki i gdzie można je znaleźć?

Gdzie są właściwości przeglądarki w Internet Explorerze?

Istnieją co najmniej dwa sposoby wejścia w ustawienia przeglądarki Internet Explorer. Pierwszy przez samą przeglądarkę, a drugi przez panel sterowania.

W samej przeglądarce, aby przejść do ustawień, należy w górnym menu wybrać „Narzędzia” -> „Opcje przeglądarki”.

Wejście do właściwości przeglądarki poprzez górne menu przeglądarki Internet Explorer

Jeśli nie masz górnego menu, musisz kliknąć dowolne wolna przestrzeń tuż pod paskiem adresu, kliknij prawym przyciskiem myszy, a następnie kliknij „Menu Drain”.

Włączenie górnego paska menu w Internet Explorerze

Aby przejść do właściwości przeglądarki za pośrednictwem panelu sterowania, musisz na przykład przejść przez menu „Start” i kliknąć ikonę „Opcje internetowe”.

Opcje przeglądarki na pasku zadań

Otworzy się znajome okno, w którym możesz skonfigurować różne ustawienia przeglądarki Internet Explorer.

Otwórz okno z właściwościami przeglądarki Internet Explorer

Głównym celem przeglądarki jest przeglądanie stron internetowych. Nawet niewielki program zajmujący zaledwie kilkadziesiąt kilobajtów poradzi sobie z tym zadaniem. Pierwsze przeglądarki takie były. Jednak podczas ostrej konkurencji, jaka wybuchła między wiodącymi programami Netscape Navigator i Microsoft Internet Explorer, oba programy uzyskały wiele dodatkowych, dostosowywanych funkcji. W szczególności Internet Explorer, który wyszedł z walki jako zwycięzca, stał się ogromnym pakietem oprogramowania, który pozwala dostosować program do indywidualnych wymagań najbardziej stronniczego użytkownika. W tym artykule przyjrzymy się większości ustawień obecnych w szóstej wersji Internet Explorera. Te ustawienia umożliwiają zmianę interfejsu programu, dodanie niezbędnych paneli i przycisków, zmianę ustawień wyświetlania żądanych stron. W artykule omówiono sposoby dostosowywania różnych trybów wyświetlania, w tym wyłączania wyświetlania grafiki, zmiany rozmiaru czcionki, zmiany koloru i kodowania tekstu przeglądanych stron. Z tego artykułu dowiesz się również, jak skonfigurować niezbędny tryb prywatności i bezpieczeństwa, jak pracować z certyfikatami, jak wybrać rozmiar folderu do przechowywania tymczasowych plików internetowych, określić połączenie z określonym serwerem proxy i wiele więcej.

Dostosowanie paska narzędzi

Przede wszystkim przejdźmy do rzeczy Pogląd menu sterowania, które zapewnia dostęp do najczęściej używanych ustawień.

W menu Pogląd panele można dodawać i usuwać według własnego uznania (rys. 1).

Aby dodać lub usunąć przyciski na standardowych paskach narzędzi, zmienić ich rozmiar i kolejność, uruchom polecenie Paski narzędzi à ustawienie, w rezultacie pojawi się panel (ryc. 2), na którym możesz zmienić ikony.

W menu Pogląd możesz także dostosować różne panele przeglądarki: Wyszukiwanie, Ulubione itp. (Rys. 3).

Zwykle twórcy witryn sieci Web określają rozmiar i styl czcionek na stronie. Jednak te ustawienia mogą nie być dla Ciebie optymalne. W ustawieniach przeglądarki możesz ustawić własny tryb wyświetlania tekstu. Aby to zrobić, menu Pogląd wskaż kursorem myszy Rozmiar czcionki i wybierz żądany rozmiar (ryc. 4).

Zapewne spotkałeś się z sytuacją, w której zamiast tekstu strony przeglądarka wystawia zestaw nieczytelnych ciągów znaków. W takim przypadku powinieneś sprawdzić, czy Twoja przeglądarka wybrała prawidłowe kodowanie dla tej strony. Kodowanie cyrylicy (KOI8-R) i cyrylicy (Windows) jest często mylone.

Większość stron internetowych zawiera informacje, które umożliwiają przeglądarce ustawienie wymaganego kodowania języka.

Jeśli strona sieci Web nie zawiera tych informacji, a program Internet Explorer jest ustawiony na automatyczne wybieranie, kodowanie zostanie wybrane automatycznie.

Aby włączyć funkcję automatycznego wyboru kodowania, należy to zrobić w menu Pogląd Przeglądarka Internet Explorer (rys. 5) zaznacz pole Automatyczny wybór.

Jeśli automatyczny wybór nie ustalił poprawnego kodowania języka, ale wiesz, które kodowanie jest potrzebne w konkretnym przypadku, możesz wybrać je ręcznie za pomocą polecenia Dodatkowo.

Zakładka Ogólne

i zakładka Są pospolite(Rys. 6) możesz zdefiniować tzw. „Home Page”, czyli stronę, z której rozpoczniesz przeglądanie zasobów sieciowych.

Tymczasowe pliki internetowe

Jak wiesz, aby przyspieszyć przeglądanie stron, które już odwiedziłeś, są one zapisywane w pamięci podręcznej na dysku twardym komputera i przechowywane przez określony czas w folderze Temporary Internet Files. Taka organizacja przechowywania przyspiesza wyświetlanie często odwiedzanych stron internetowych, ponieważ przeglądarka może je otwierać z Twojego komputera twardy dysk zamiast prosić drugi raz przez Internet.

Aby zobaczyć, jakie zasoby są dostępne bezpośrednio z komputera, otwórz folder Ulubione, uruchom polecenie Plik Pracuj offline i zwróć uwagę na swój panel Ulubione. Nazwy witryn, które nie są dostępne w trybie offline, zmienią kolor na szary, a te, których informacje są przechowywane w pamięci podręcznej na dysku twardym, zostaną podświetlone na czarno (Rysunek 7).

Oczywiście, im więcej miejsca zapewnisz na swoim komputerze na buforowane strony, tym bardziej prawdopodobne jest, że nowo żądane informacje zostaną zapisane na twoim dysku. Aby zwiększyć pamięć podręczną Internetu, przejdź do zakładki Są pospolite do sekcji Tymczasowe pliki internetowe i wybierz element Opcje, w wyniku czego pojawi się panel o tej samej nazwie (ryc. 8), w którym można skonfigurować maksymalny dopuszczalny rozmiar folderu do przechowywania tymczasowych plików internetowych.

Zwiększenie ilości miejsca zarezerwowanego dla folderu, w którym przechowywane są pliki tymczasowe, może zwiększyć szanse na buforowanie wcześniej oglądanych stron internetowych, ale oczywiście zmniejsza to ilość wolnego miejsca na dysku.

Na kolejnym ekranie kreatora (Rys. 10) można ustawić tryb, w jakim subskrypcja będzie następować także na tych stronach, do których będą odwoływać się strony bazowe. I możesz ustawić głębokość linków.

Następnie zostaniesz poproszony o wybranie metody synchronizacji strony (rys. 11). Istnieją dwie możliwości: za pomocą polecenia „synchronizuj” lub przy użyciu nowego harmonogramu.

Jeśli wybierzesz tryb „nowy harmonogram”, Kreator poprosi o zdefiniowanie częstotliwości synchronizacji i określenie czasu synchronizacji (na przykład codziennie o 23:00).

Zakładka Prywatność

Internet Explorer zapewnia prywatność użytkownika i bezpieczeństwo jego danych osobowych.

Funkcje prywatności przeglądarki Internet Explorer obejmują:

- ustawienia bezpieczeństwa określające sposób obsługi plików cookies;

- alerty dotyczące prywatności, aby poinformować Cię, że otwierana witryna internetowa nie odpowiada Twoim ustawieniom prywatności;

- możliwość przeglądania polityki prywatności strony internetowej P3P (format ochrony danych osobowych użytkownika to Platforma Projektu Preferencji Prywatności, P3P.

Ze względu na wsparcie RZR, serwery, które zbierają informacje o odwiedzających (głównie sklepy internetowe) i ignorują ten format, mogą zostać zablokowane.

Kategoria informacji poufnych chronionych przez P3P obejmuje dane osobowe użytkownika: jego prawdziwe imię i nazwisko, adres e-mail itp. Informacje chronione to także informacje o odwiedzanych zasobach Sieci, zapisane w plikach cookies.

Aby zapewnić kompatybilność z protokołem P3P, zasób internetowy musi opisać swoją politykę prywatności, to znaczy określić, jakie informacje o użytkownikach przechwytuje, jak je przechowuje i jakie pliki cookie tworzy. Opis ten jest sformalizowany zgodnie ze specyfikacją P3P i umieszczony w katalogu głównym serwisu. Internet Explorer czyta dany plik i uzyskać niezbędne informacje.

Głównymi kanałami wycieku poufnych informacji są strony trzecie (nazywane też stronami trzecimi), czyli strony, do których użytkownik jest kierowany równolegle z przeglądaną stroną. Witryna sieci Web innej firmy to dowolna witryna sieci Web, która nie jest wyświetlana w oknie przeglądarki. Witryna, którą przeglądasz, może zawierać treści pochodzące ze stron internetowych osób trzecich, które z kolei mogą wykorzystywać pliki cookie.

Internet Explorer 6.0 jest domyślnie ustawiony na blokowanie plików cookie z witryn innych firm, które:

- niezgodne z P3P, czyli nie zadeklarowały swojej polityki prywatności;

- żądać danych osobowych bez wyraźnej zgody użytkownika;

- żądać danych osobowych bez wyraźnej zgody użytkownika.

Aby zmienić ustawienia prywatności, w Poufność przesuń suwak w górę, aby zwiększyć poziom ochrony lub w dół, aby ustawić niższy poziom ochrony (rys. 14). Opis konfigurowalnych trybów znajduje się w tabeli.

Należy zaznaczyć, że zmiana trybu prywatności nie ma wpływu na pliki cookies już zapisane na komputerze.

Kliknięcie przycisku Dodatkowo na panelu (rys. 14) przejdziesz do panelu, w którym możesz zdefiniować dodatkowe ustawienia prywatności: nadpisać automatyczne przetwarzanie plików cookies oraz określić sposób przyjmowania cookies własnych i zewnętrznych (rys. 15).

Zakładka Bezpieczeństwo

Internet Explorer dzieli Internet na strefy o różnych poziomach bezpieczeństwa, co umożliwia przypisanie wymaganego poziomu ochrony do każdej witryny sieci Web.

Lokalny intranet (strefa lokalna)

Zazwyczaj ta strefa zawiera wszystkie adresy, które nie wymagają dostępu do serwera proxy. Strefa lokalnego intranetu jest domyślnie ustawiona na średni poziom zabezpieczeń. W ten sposób Internet Explorer pozwoli na przechowywanie plików cookie z witryn sieci Web w tej strefie na komputerze i odczytywanie ich przez witryny sieci Web, na których zostały utworzone.

Ustawienia prywatności przeglądarki Internet Explorer umożliwiają ustawienie sposobu obsługi plików cookie dla poszczególnych witryn lub witryn.

Niezawodne węzły

Strefa Zaufane witryny jest domyślnie ustawiona na Niski. Internet Explorer zezwoli na przechowywanie plików cookie z witryn sieci Web w tej strefie na komputerze użytkownika i odczytywanie ich przez witryny sieci Web, które je utworzyły.

Ograniczone węzły

Ta strefa jest domyślnie ustawiona na wysoką. Internet Explorer zablokuje wszystkie pliki cookie z witryn sieci Web w tej strefie.

Zakładka Treść

Ograniczenie dostępu

Jeśli korzystasz z komputera w domu i obawiasz się, że Twoje dzieci mogą przeglądać te strony, do których chciałbyś ograniczyć dostęp, możesz skorzystać z ustawień znajdujących się w zakładce Treść na panelu opcje internetowe(Rys. 19).

Możesz ograniczyć dostęp do grup tematycznych witryn lub ustawić twardy zakaz dostępu do określonych witryn.

Dość trudno jest chronić dziecko przed odwiedzaniem wszystkich witryn o określonej tematyce, ale jeśli masz informacje o konkretnych witrynach, do których chcesz zablokować dostęp, jest to oczywiście znacznie łatwiejsze. Na przykład w zakładce Dozwolone węzły możesz określić listę witryn, których przeglądanie jest zabronione (ryc. 20).

Problem uwierzytelniania

Uwierzytelnianie jest podstawą bezpieczeństwa komunikacji. Użytkownicy muszą być w stanie udowodnić, że są dokładnie tym, za kogo się podają, a jednocześnie muszą mieć pewność, że ich korespondenci z kolei nie podszywają się pod kogoś innego. Jest to trudniejsze do zrobienia online niż w prawdziwym życiu, przede wszystkim dlatego, że zwykle nie możemy spotkać się twarzą w twarz z partnerem, który świadczy tę czy inną usługę sieciową. Jednak nawet gdy widzisz swojego partnera, problem identyfikacji nie znika – dlatego pojawiają się paszporty, prawa jazdy itp. Aby uwierzytelnić partnerów w Sieci, musisz posiadać odpowiednie certyfikaty. Zanim porozmawiamy o ustawieniach, przypomnijmy cel certyfikatów.

Certyfikaty

Certyfikat to dokument weryfikujący tożsamość właściciela lub bezpieczeństwo witryny sieci Web. Jest to zestaw danych, który pozwala zidentyfikować korespondenta. Certyfikaty służą do ochrony tożsamości w Internecie oraz do ochrony komputera przed niezabezpieczonym oprogramowaniem.

Organizacja o wysokim statusie zaufania może wydawać certyfikaty, które umożliwiają powiązanie klucza publicznego z tożsamością jej właściciela. Taka organizacja nazywana jest urzędem certyfikacji (CA) lub urzędem certyfikacji.

Internet Explorer używa dwóch typów certyfikatów: certyfikatów osobistych i certyfikatów witryn sieci Web.

Certyfikat osobisty służy do weryfikacji tożsamości użytkownika odwiedzającego witrynę sieci Web wymagającą certyfikatu. Certyfikat witryny sieci Web poświadcza jej autentyczność klientom, którzy uzyskują do niej dostęp w celu świadczenia usług.

Certyfikat potwierdzający „tożsamość” witryny sieci Web jest potrzebny na przykład podczas wysyłania poufnych informacji przez Internet do witryny sieci Web lub podczas pobierania oprogramowania z witryny sieci Web.

Uwierzytelnianie opiera się na szyfrowaniu kluczem publicznym. Certyfikat odwzorowuje identyfikator na klucz publiczny. Odpowiedni klucz prywatny jest znany tylko właścicielowi certyfikatu, który używa go do cyfrowego podpisywania lub odszyfrowywania danych zaszyfrowanych odpowiednim kluczem publicznym.

Podpis cyfrowy określony w certyfikacie jest elektroniczną identyfikacją użytkownika, która informuje o tym odbiorcę ta informacja rzeczywiście pochodziła od pewnego korespondenta i nie została zmieniona na etapie doręczenia. Gdy użytkownik uzyskuje dostęp do bezpiecznej witryny sieci Web, ta ostatnia automatycznie wysyła do użytkownika swój certyfikat. W efekcie użytkownik otrzyma powiadomienie, że połączenie jest bezpieczne, a przesyłane przez niego dane nie będą dostępne dla osób trzecich (rys. 21), a żądając od przeglądarki IE bardziej szczegółowych informacji, udzieli wyjaśnień o trybie odwiedzania bezpiecznej strony (rys. 22).

Aby móc wysyłać zaszyfrowane lub podpisane cyfrowo wiadomości, użytkownik musi uzyskać osobisty certyfikat i skonfigurować program Internet Explorer do pracy z nim.

Weryfikacja certyfikatu strony internetowej podczas pobierania oprogramowania

Może zaistnieć kilka sytuacji, w których ważne jest, abyś wiedział, że serwer, z którym zamierzasz wymieniać dane, należy dokładnie do tej firmy, za którą się uważa. Weźmy typowy przykład - kupowanie lub pobieranie darmowego oprogramowania z Internetu.

Kupując pudełkowe oprogramowanie w sklepie fizycznym (nie elektronicznym), otrzymujesz zapieczętowane pudełko z produktem, dzięki czemu można prześledzić opakowanie pod kątem uszkodzeń i, w większości przypadków, nie mieć wątpliwości, kto wyprodukował oprogramowanie. Inną rzeczą jest pobieranie produktu z sieci. W takim przypadku nie wiesz, czy dostawca tego oprogramowania jest dokładnie tym, za kogo się podaje, a pobrane oprogramowanie nie zawiera wirusów, jest kompletne, niezawodne itp.

Decydować ten problem umożliwia osadzenie kodu uwierzytelniającego (Authenticode) w dystrybuowanym produkcie. Technologia ta umożliwia twórcom oprogramowania umieszczanie informacji o deweloperze w programach dystrybuowanych za pomocą podpisu cyfrowego. Gdy użytkownicy pobierają oprogramowanie podpisane kodem uwierzytelniającym i certyfikowane przez urząd certyfikacji, mogą być pewni, że otrzymują oprogramowanie od firmy, która je podpisała, i że oprogramowanie nie zostało zmodyfikowane od czasu podpisania.

Taki system jest podstawą ochrony praw konsumentów np. w przypadku wirusów w kodzie. W oparciu o uwierzytelnianie kodu użytkownicy mogą bezpiecznie otrzymywać podpisane kontrolki ActiveX, podpisane aplety Java i inne aplikacje.

Twórcy oprogramowania są również zainteresowani uwierzytelnianiem produktu rozpowszechnianego w Internecie, ponieważ utrudnia to podrabianie ich oprogramowania.

Każda firma, która chce dystrybuować oprogramowanie lub treści przez Internet, potrzebuje takiego systemu.

Programy klienckie firmy Microsoft, takie jak Internet Explorer, Exchange, Outlook, Outlook Express, są dostarczane z systemami bezpieczeństwa, które zawierają już system uwierzytelniania kodu programu pobranego przez Internet. Jest to konieczne przede wszystkim dlatego, że powyższe systemy są przeznaczone do uzupełniania z sieci. Zgodnie z modelem komponentów, elementy takie jak aplety ActiveX lub Java mogą być pobierane na komputer podczas przeglądania witryny sieci Web. Kiedy użytkownik uzyskuje dostęp do strony internetowej, która musi odtworzyć animację lub dźwięk, na komputer kliencki często pobierany jest kod w celu zaimplementowania żądanej funkcji. W takim przypadku użytkownik naraża się na pobranie wirusa lub innego niebezpiecznego kodu. W celu ochrony użytkownika istnieje system podpisanych aplikacji.

Jeśli użytkownik powyższych aplikacji klienckich napotka niepodpisany komponent, nastąpi co następuje:

- jeśli system bezpieczeństwa aplikacji jest ustawiony na tryb „Wysokie bezpieczeństwo”, aplikacja kliencka odmówi pobrania kodu;

- jeżeli system bezpieczeństwa aplikacji jest ustawiony na tryb „Średnie zabezpieczenia”, aplikacja kliencka wyśle ostrzeżenie (Rys. 23);

- jeśli wręcz przeciwnie, użytkownik napotka podpisany aplet, program kliencki wyświetli inny komunikat (rys. 24).

Otrzymawszy potwierdzenie autentyczności pobranego oprogramowania, użytkownik rozumie, że po pierwsze oprogramowanie, które zamierza pobrać, rzeczywiście należy do wydawcy, a po drugie, wie, że uwierzytelnianie zapewnia takie a takie centrum i wie, gdzie dostać Dodatkowe informacje w kolejności uwierzytelniania. W tej sesji użytkownicy mogą ufać dalszej procedurze pobierania. Użytkownicy mogą również wybrać opcję „Zawsze ufaj plikom do pobrania od tego wydawcy”, aby przyspieszyć proces weryfikacji w przyszłości.

Użytkownicy zawsze mogą uzyskać dodatkowe informacje o certyfikacie (Rys. 25).

Instalowanie certyfikatów wydawcy

Wystawcy certyfikatów tworzą dla siebie specjalne, tzw. root, certyfikaty, potwierdzające autentyczność ich kluczy prywatnych. Każdy określony typ certyfikatu ma swój własny certyfikat główny: jeden dla certyfikatów e-mail, inny dla pełnych certyfikatów osobistych i trzeci dla serwerów. Zwykle przeglądarki są wydawane z zestawem takich certyfikatów.

Jeśli podczas przeglądania Internetu natkniesz się na serwer z certyfikatem wystawionym przez nieznanego wystawcę, zostaniesz poproszony o zaakceptowanie tego certyfikatu, a jeśli zawiera on certyfikat główny tego samego wystawcy, zostanie zaoferowana opcja zainstalowania tego certyfikatu certyfikat i przypisz akcje do serwerów z certyfikatami wystawionymi przez tego wydawcę.

Stosowanie certyfikatów cyfrowych może zapewnić bezpieczeństwo Twoich transakcji w Internecie, ponieważ pozwala powiązać tożsamość posiadacza certyfikatu z parą kluczy (publiczny i prywatny).

Uzyskanie imiennego certyfikatu

Do tej pory mówiliśmy o potrzebie potwierdzania autentyczności serwerów. Jednak w niektórych przypadkach serwery wymagają potwierdzenia tożsamości klienta. Dlatego teraz porozmawiamy o certyfikatach osobistych. Istnieje kilka kategorii wiarygodności certyfikatów wydawanych przez niezależne urzędy certyfikacji.

Certyfikaty osobiste służą do weryfikacji tożsamości użytkownika, zgodnie z wymaganiami niektórych witryn oferujących określoną usługę. Certyfikaty wystawiane są przez tych samych wystawców certyfikatów, czyli stronę trzecią, której ufa zarówno użytkownik, jak i operator usługi.

Aby otrzymać certyfikat, należy zarejestrować się u wybranego wystawcy certyfikatu.

Zazwyczaj w celu uzyskania zaświadczenia należy dostarczyć wystawcy zaświadczeń pocztą, a czasem osobiście, określone dokumenty, a następnie opłacić zaświadczenie.

Procedura uzyskania certyfikatu jest następująca: uzyskujesz dostęp do serwera WWW wystawcy certyfikatu, uzupełniasz dane wymagane do uzyskania określonego certyfikatu oraz wybierasz długość klucza prywatnego (najlepiej co najmniej 1024 bity). Przed wysłaniem formularza Twoja przeglądarka wygeneruje parę kluczy publiczny (publiczny) i prywatny (prywatny) i zapisze je w bazie danych chronionej hasłem. Klucz prywatny jest znany tylko Tobie – nie powinien być znany nikomu innemu, w tym urzędowi certyfikacji. Zamiast tego klucz publiczny jest wysyłany wraz z innymi wprowadzonymi danymi do urzędu certyfikacji w celu umieszczenia go w certyfikacie. Nie da się określić jego pary - klucza prywatnego - z klucza publicznego.

Po wydaniu certyfikatu urząd certyfikacji zazwyczaj wysyła Ci certyfikat lub podaje adres URL, z którego możesz go pobrać. Po pobraniu certyfikatu od wystawcy certyfikatu, przeglądarka automatycznie rozpoczyna procedurę instalacji.

Instalowanie i usuwanie certyfikatów

Internet Explorer posiada menedżera certyfikatów - Internet Explorer Certificate Manager (Rys. 26).

Pozwala instalować i usuwać certyfikaty klientów oraz certyfikaty urzędów certyfikacji, czyli jak je również nazywa się CA (od English Centre Authority). Wiele urzędów certyfikacji ma już preinstalowane certyfikaty główne w przeglądarce Internet Explorer. Możesz wybrać dowolny z tych preinstalowanych certyfikatów do uwierzytelniania za pomocą kodu, znakowania czasem dokumentu, bezpiecznej poczty i nie tylko. Aby zainstalować lub usunąć certyfikaty, przejdź do zakładki Treść. Wybierz przedmiot Certyfikaty, a następnie odpowiednią kartę. Dostępne są następujące zakładki: Osobiste, Inni użytkownicy, Pośrednie urzędy certyfikacji, Zaufane główne urzędy certyfikacji itp.

Certyfikaty kategorii Osobisty mieć odpowiednie klucze prywatne. Informacje podpisane certyfikatami osobistymi są identyfikowane przez klucz prywatny użytkownika. Domyślnie program Internet Explorer umieszcza wszystkie certyfikaty identyfikujące użytkownika (przy użyciu klucza prywatnego) w kategorii Osobisty.

w zakładce Zaufane główne urzędy certyfikacji zazwyczaj certyfikaty główne są już preinstalowane, które można przeglądać i uzyskać wszystkie informacje na ich temat: przez kogo zostały wydane, okres ich ważności itp. (Rys. 27).

Klikając na jeden z certyfikatów można uzyskać dodatkowe informacje na jego temat, w tym skład i ścieżkę certyfikacji (rys. 28).

Konfigurowanie serwera proxy w Internet Explorerze

Jak wiesz, nowoczesne przeglądarki, takie jak Internet Explorer i Netscape Navigator, mają wewnętrzne ustawienia pamięci podręcznej, które pozwalają określić ilość miejsca na dysku na komputerze, która będzie używana do buforowania dokumentów, które już przeglądałeś. Przeglądarka okresowo aktualizuje dokumenty w pamięci podręcznej, aby zachować ich aktualność. Jednak ilość pamięci podręcznej na komputerze PC jest zwykle niewielka, ponieważ użytkownicy komputerów PC rzadko przeznaczają więcej niż gigabajt miejsca na dysku na buforowanie, więc ilość przechowywanych dokumentów jest niewielka. Trudno jest przydzielić dużą ilość pamięci na komputerze lokalnym, ale można to zrobić na serwerze proxy dostawcy - komputerze, na którym działa specjalny program, który buforuje dane żądane przez wszystkich klientów tego dostawcy. Duzi dostawcy mogą przydzielić swoim klientom dziesiątki, a nawet setki gigabajtów. Niektórzy użytkownicy obawiają się jednak, że przy użyciu dokumentów przechowywanych w pamięci podręcznej z serwera proxy uzyskają nieaktualne dokumenty, ale istnieje technologia, która pozwala tego uniknąć.

Istnieje wiele kryteriów, według których podejmowana jest decyzja o buforowaniu na serwerze proxy. Na przykład, jeśli obiekt jest oznaczony jako poufny, nie zostanie zapisany w pamięci podręcznej. Podobnie istnieją kryteria, według których podejmowana jest decyzja o możliwości wysłania buforowanego dokumentu na żądanie klienta. Na przykład, jeśli ważność dokumentu wygasła, serwer nie wyśle go do klienta, ale zażąda nowego dokumentu. W ten sposób świeże dokumenty (z nie wygasłymi datami ważności) są dostarczane natychmiast, a jeśli serwer proxy ma wątpliwości, czy dokument jest świeży, może zapytać serwer WWW, czy dokument się zmienił. Możliwe, że wygasły dokument nie jest tak naprawdę nieaktualny, ponieważ nie został zaktualizowany, w takim przypadku serwer WWW odpowie serwerowi proxy, że dokument nie jest jeszcze „uszkodzony” i może zostać doręczony na żądanie klienta. Innymi słowy, istnieją wszelkie powody, aby korzystać z serwera proxy.

Aby skonfigurować połączenie przez serwer proxy, przejdź do zakładki Znajomości na panelu opcje internetowe(ryc. 32) i zamiast ust Nigdy nie używaj(które prawdopodobnie skonfigurowałeś, jeśli nie pracowałeś przez serwer proxy) wybierz element Zawsze używaj połączenia domyślnego.

Następnie patrz ust Ustawienie, co doprowadzi do pojawienia się panelu pokazanego na ryc. 32 .

Sprawdź pudełko Użyj serwera proxy dla tego połączenia i wprowadź adres i port serwera proxy — adresy te należy uzyskać od dostawcy usług internetowych. Korzystam z usług firmy Zenon iw moim przypadku jest to proxy.aha.ru. Następnie przejdź do Dodatkowo(ryc. 33) i wskazać Jeden serwer proxy dla wszystkich protokołów.

Należy zauważyć, że praca przez serwer proxy nie zawsze jest optymalna. Najbardziej oczywistym przykładem jest to, że jeśli masz szybszy dostęp do określonego serwera WWW niż do serwera proxy, nie ma sensu uzyskiwać dostępu przez serwer proxy. Lub, na przykład, jeśli debugujesz aplety Java na jakimś serwerze i musisz stale sprawdzać, jak dobrze twój oprogramowanie, to oczywiście nie zadowoli Cię pobranie poprzedniej wersji apletu. Na panelu pokazanym na rys. 33 Dodatkowo, odtwarzać wideo, w rezultacie strony będą ładować się szybciej.

Po usunięciu wyświetlania obrazów i załadowaniu strony zostanie ona wyświetlona w „obciętej” formie, jak pokazano na ryc. 37 . Ikony zastąpią obrazki. Klikając prawym przyciskiem myszy taką ikonę, możesz zadzwonić menu kontekstowe i wyświetlić żądany obraz.

Prasa komputerowa 11 "2002

Konfiguracja przeglądarki Internet Explorer. Dzisiaj porozmawiamy o przeglądarce internetowej, a mianowicie o wyprawie weterana internetowego do znanego Internet Explorera.

I tak Microsoft opracował Internet Explorera i wbudował go w system operacyjny. systemu Windows domyślny. Oznacza to, że jest instalowany wraz z instalacją samego systemu Windows i jest aktualizowany automatycznie, jeśli nie zmienisz ustawień.

Teraz trochę o nim. Jak każda przeglądarka, Internet Explorer ma pasek adresu, który może służyć nie tylko do uzyskiwania dostępu do stron, ale także jako pole do wprowadzania zapytań. Nawiasem mówiąc, domyślna wyszukiwarka dla pasek adresu można dostosować do preferencji użytkownika.

Obsługuje Internet Explorera do pracy z dużą liczbą kart w tym samym czasie, ma możliwość tworzenia zakładek i ma wiele dodatkowych ustawień i funkcji, których często nie oczekuje się od niego jako domyślnej przeglądarki (wraz z przeglądarką).

Rzućmy okiem na kilka prostych ustawień.

Pasek adresu - używany bezpośrednio do wprowadzania adresów witryn i wprowadzania zapytań do wyszukiwania. Jeśli wszystko jest jasne w przypadku adresów, to w przypadku zapytań jest to trochę bardziej skomplikowane. Istnieje wiele wyszukiwarek (Google, Bink, Yandex itp.), Aby ustawić domyślną wyszukiwarkę na tę, której używasz, musisz przejść do ustawień (kliknij koło zębate w górze po prawej), a następnie wybierz „konfiguruj dodatki”. W oknie, które zostanie otwarte, wybierz „usługi wyszukiwania”, wybierz tę, której potrzebujesz i kliknij przycisk „Ustaw jako domyślne”,

jeśli twoja lista wyszukiwarka nie, kliknij link na dole okna „Znajdź inne usługi wyszukiwania”, znajdź tę, której potrzebujesz na liście i dodaj ją.

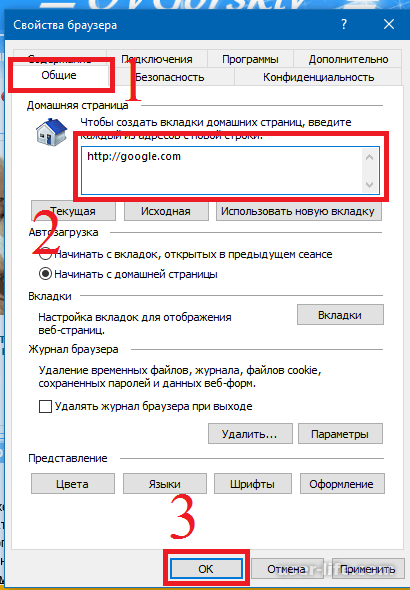

Podczas uruchamiania przeglądarki, przy starcie, każdy użytkownik chce zobaczyć swoje strony, które regularnie przegląda, a nie są domyślnie oferowane. Jest to bardzo proste, ponownie przechodzimy do ustawień, w oknie, które zostanie otwarte, wybieramy „Opcje internetowe”, zakładkę „Ogólne”, a następnie w polu „Strona główna” określamy Twoją witrynę lub witryny za pomocą Enter, kliknij zastosuj i ok.

Zwykły użytkownik przegląda wiele witryn, szukając informacji, dlatego często konieczne jest zapisanie łącza do witryny, aby wrócić później. Aby to zrobić, witrynę można dodać do ulubionych; jest to bardzo proste, podczas przeglądania witryny kliknij ustawienia przeglądarki i wybierz „dodaj witrynę do listy aplikacji”. Teraz, jeśli chcesz szybko przejść do tej witryny, po prostu kliknij ikonę gwiazdki obok ikony ustawień, a zobaczysz listę zapisanych witryn.

Jeśli mówimy o ikonach w górach po prawej stronie (ustawienia biegów, wybrane strony gwiazdką, widok domu). Następnie klikając na dom trafimy do niego Strona startowa lub grupa stron, która otwiera się w nas po uruchomieniu przeglądarki. Jest to wygodne, gdy dużo pracujesz z jedną witryną, w ułamku sekundy (jednym kliknięciem) natychmiast się do niej dostajesz.

Ogólnie przedstawiliśmy Ci główne funkcje przeglądarki Internet Explorer, które należy skonfigurować, aby zapewnić wygodną pracę.

Rzućmy okiem na menu IE - Narzędzia>Opcje internetowe. Okno Opcje internetowe zawiera siedem zakładek. Najbardziej interesujące dla nas są zakładki Ogólne i Połączenie (ryc. 11.5). Główne ustawienia zebrane są w zakładce Połączenia (Rys. 11.5, po prawej). Przycisk Instaluj uruchamia Kreatora nowego połączenia. W obszarze Ustawienia dostęp zdalny dostępne są trzy selektory: Nigdy nie używaj, Używaj, gdy nie masz połączenia z siecią, Zawsze używaj połączenia domyślnego. Pierwszy selektor - Nigdy nie używaj - jest dołączany przy podłączaniu tylko przez lokalna sieć.

Jeśli łączysz się wyłącznie przez modem (i nie możesz połączyć się z Internetem przez LAN), wybierz Użyj, gdy nie masz połączenia z siecią. Ten selektor jest również wybierany dla połączenia modemowego, jeśli połączenie LAN nie powiedzie się. Ostatni selektor Zawsze używaj połączenia domyślnego jest wybrany, aby połączyć domyślne połączenie modemowe.

Dostęp do Internetu można zoptymalizować za pomocą serwera proxy. Jego użycie nie zawsze jest wymagane, ale jest zalecane. W przypadku korzystania z serwera proxy opcja Użyj serwera proxy musi być zaznaczona. Wyłączenie tej opcji umożliwia ustanowienie połączenia „bezpośrednio”, na przykład w przypadku awarii serwera proxy.

Zakładka Ogólne okna Opcje internetowe jest pokazana na ryc. 11,5 (po lewej). Aby skrócić czas ładowania przeglądarki, zalecamy kliknięcie przycisku Od pustego w obszarze Strona główna. Jeśli na dysku nie ma wystarczającej ilości miejsca, na tej samej zakładce możesz użyć przycisku Usuń pliki w obszarze Tymczasowe pliki internetowe lub skonfigurować ustawienia przechowywania za pomocą przycisku Ustawienia. Przeznaczenie standardowych przycisków (Kolory, Czcionki, Zastosuj lub OK) powinno być dla Ciebie jasne, więc nie będziemy się nad nimi rozwodzić.

Opcje na karcie Programy w oknie dialogowym Opcje internetowe również powinny być łatwe. Domyślnie ma standard aplikacje Windowsa, używany do edytora HTML, E-mail, grup dyskusyjnych i połączeń przez Internet. Jeśli chcesz, aby IE był domyślną przeglądarką, zaznacz opcję Sprawdź, czy IE jest domyślną przeglądarką.

Dostrajanie IE odbywa się na karcie Zaawansowane. Zaznacz wymagane opcje na liście Ustawienia. Lista jest dość obszerna - po jej przestudiowaniu skonfigurujesz przeglądarkę z maksymalną (tylko dla Ciebie) wygodą. Nie ma tutaj żadnego ryzyka, ponieważ przycisk Restore Defaults zawsze pozwoli na powrót do pierwotnych wartości.

Aby przejść do trybu ustawień przeglądarki Internet Explorer w Panelu sterowania wybierz kategorię Połączenia sieciowe i internetowe, a następnie ikonę Opcje internetowe. W rezultacie na ekranie pojawi się okno Właściwości internetowe, które zawiera następujące zakładki: Ogólne, Bezpieczeństwo, Prywatność, Zawartość, Połączenia, Programy i Zaawansowane.

Przyjrzyjmy się, jak pracować z każdym z nich.

Na karcie Ogólne skonfiguruj ustawienia ogólne.

W polu Adres podaj adres strony internetowej, którą użytkownik wybrał jako swoją stronę główną. Strona główna to strona w Internecie, która otwiera się domyślnie przy każdym uruchomieniu przeglądarki. Możesz wrócić do tej strony w dowolnym momencie podczas przeglądania Internetu, klikając przycisk Strona główna na pasku narzędzi lub wykonując polecenie Wyświetl Przejdź do strony głównej z menu głównego okna przeglądarki Internet Explorer.

Naciśnięcie przycisku Od bieżącego umożliwia wybranie aktualnie otwartej strony jako strony głównej. Przycisk Z strony głównej przywraca stronę, która była ustawiona podczas instalacji przeglądarki jako strona główna. Jeśli strona główna nie jest potrzebna, kliknij pusty przycisk C. W takim przypadku po uruchomieniu przeglądarki internetowej otworzy się pusta strona, a pole Adres przyjmie wartość about:blank Do usunięcia tymczasowych plików internetowych służą przyciski Usuń pliki cookie i Usuń pliki. Za pomocą przycisku Opcje można przejść do trybu ustawiania i edycji ustawień dla folderu tymczasowych plików internetowych.

Na ekranie pojawi się okno Opcje. Użyj przełącznika Sprawdź zaktualizowane zapisane strony, aby ustawić wymagany tryb sprawdzania zaktualizowanych zapisanych stron. W obszarze Folder tymczasowych plików internetowych wyświetlana jest lokalizacja folderu zawierającego tymczasowe pliki internetowe. W polu Nie zabieraj więcej miejsca na dysku określ maksymalną ilość miejsca na dysku twardym przydzieloną dla tego folderu.

Możesz użyć przycisku Przenieś, aby przenieść folder Temporary Internet Files do określonej lokalizacji; spowoduje to otwarcie okna przeglądania folderów, w którym zgodnie ze zwykłymi zasadami systemu Windows należy określić wymaganą ścieżkę. Aby otworzyć folder z tymczasowymi plikami internetowymi, użyj przycisku Przeglądaj pliki. W polu Ile dni przechowywać linki na zakładce Ogólne określ liczbę dni, przez które przeglądarka ma przechowywać linki do ostatnio odwiedzanych stron. Za pomocą przycisku Kolory można przejść do trybu wyboru kolorów do wyświetlania stron internetowych. Kliknięcie tego przycisku otworzy okno.

Opcje ochrony

Na zakładce Zabezpieczenia w oknie Właściwości: Internet skonfiguruj ustawienia zabezpieczeń internetowych. W górnej części tej zakładki wyszczególnione są dostępne z niej strefy internetowe komputer lokalny. W obszarze Poziom ochrony dla tej strefy wyświetlane są ustawienia poziomu ochrony dla strefy podświetlonej u góry zakładki. Aby zmienić te ustawienia, kliknij przycisk Niestandardowe. W razie potrzeby możesz przywrócić domyślne ustawienia zabezpieczeń dla każdej strefy. W tym celu kliknij przycisk Domyślne (należy najpierw wybrać ikonę żądanej strefy internetowej).

Poufność

Zakładka Prywatność zawiera opcje umożliwiające ustawienie poziomu prywatności, z którego korzystasz podczas przeglądania Internetu. Wymagany poziom prywatności ustawia się za pomocą odpowiedniego suwaka. W takim przypadku po prawej stronie suwaka wyświetlany jest krótki opis wybranego poziomu prywatności. Naciskając przycisk Zaawansowane można przejść do trybu konfiguracji dodatkowych ustawień prywatności (w szczególności w tym trybie można skonfigurować przetwarzanie przez przeglądarkę Ciasteczka). Opcjonalnie można ustawić prywatność dla poszczególnych witryn sieci Web.

W tym celu użyj przycisku Zmień. Kliknięcie go otwiera okno Prywatność dla poszczególnych witryn WWW, w którym wykonuje się niezbędne czynności. Zakładka Zawartość zawiera opcje dostępu do informacji otrzymanych z Internetu, opcje trybu autouzupełniania oraz niektóre dane osobowe użytkownika. Za pomocą przycisku Ustawienia możesz przejść do trybu ustawień w celu ograniczenia informacji otrzymywanych z Internetu. Ta funkcja jest szczególnie przydatna do monitorowania wizyt dzieci na niektórych stronach internetowych i ich kontaktu z określonymi materiałami. Kliknięcie tego przycisku otwiera okno Ograniczenia dostępu.

Przy pierwszym otwarciu tego okna system poprosi o podanie hasła dostępu, które należy zapamiętać, ponieważ system będzie żądał tego hasła przy kolejnych próbach wejścia w ten tryb. Użyj przycisku Włącz (Wyłącz), aby włączyć/wyłączyć ustalone ograniczenia; wymaga również wprowadzenia hasła. Klikając przycisk Autouzupełnianie na zakładce Zawartość, możesz przejść do trybu ustawień autouzupełniania. Spowoduje to otwarcie odpowiedniego okna. W tym oknie zdefiniuj obiekty, dla których chcesz użyć autouzupełniania ( możliwe opcje- dla adresów internetowych, formularzy, nazw użytkowników i haseł w formularzach), a także czyści historię autouzupełniania (za pomocą przycisków Wyczyść formularze i Wyczyść hasła).

Jeżeli pole wyboru Pytaj o zachowanie hasła jest zaznaczone, system zapyta czy zapisać nowe hasło po wpisaniu go w polu strony internetowej. Jeśli odpowiedź brzmi „tak”, hasło zostanie zapisane, a w przyszłości, gdy wpiszesz nazwę użytkownika w polu strony internetowej, system automatycznie wyświetli odpowiedni nadane imię hasło. Aby wprowadzić informacje osobiste o użytkowniku dostarczane przez określone witryny sieci Web, na karcie Zawartość kliknij przycisk Profil.

Znajomości

Zakładka Połączenia zawiera informacje o wcześniej skonfigurowanych połączeniach internetowych. Aby utworzyć nowe połączenie komputera z Internetem, musisz kliknąć Instaluj. W rezultacie na ekranie pojawi się okno Kreatora nowego połączenia (procedura tworzenia nowego połączenia została opisana w rozdziale).

Aby utworzyć nowy połączenie internetowe należy użyć przycisku Dodaj, aby usunąć istniejący - przycisk Usuń (należy najpierw ustawić kursor na obiekcie, który ma zostać usunięty). Za pomocą przycisku Ustawienia można przejść do trybu przeglądania i edycji parametrów połączenia sieciowego wybranego na liście połączeń. Aby przejść do trybu ustawień sieci lokalnej, kliknij przycisk Ustawienia sieci LAN.

programy

Zakładka Programy definiuje programy, które będą automatycznie używane podczas pracy z Internetem. W polu edytor HTML z rozwijanej listy wybierz program, którego przeglądarka będzie używać do edycji plików HTML: Microsoft Word, Microsoft Excel lub Notatnik. W zależności od wartości tego pola odpowiednie polecenie zostanie wyświetlone w podmenu Plik w menu głównym okna Internet Explorera. Jeśli pole Edytor HTML jest ustawione na Microsoft Word, menu Plik wyświetli polecenie Edytuj w Microsoft Word. Słowo biurowe, jeśli wybrano Microsoft Excel - polecenie będzie nosiło nazwę Edytuj w Microsoft Office

Excel, jeśli wybrano Notatnik — Edytuj do Notatnika.

- W polu E-mail, z rozwijanej listy wybierz program pocztowy (na przykład Outlook Express lub The Bat!), który będzie używany przez Internet Explorer.

- W polu Grupy dyskusyjne określ program do czytania internetowych grup dyskusyjnych, z którego będzie korzystać Internet Explorer.

W polu Połączenie internetowe określ dialer, którego będzie używać program Internet Explorer.

- W polu Kalendarz określ program kalendarza internetowego, którego będzie używać program Internet Explorer.

W polu Książka adresowa wybierz program książki adresowej, z którego będzie korzystać Internet Explorer. Jeśli zaznaczysz pole

Sprawdź, czy Internet Explorer jest domyślną przeglądarką, wtedy przy każdym uruchomieniu Internet Explorera system sprawdzi, czy ta przeglądarka jest domyślną. Jeśli jako domyślna używana jest inna przeglądarka internetowa, system zaproponuje przywrócenie korzystania z Internet Explorera jako takiego. Zaznaczenie tego pola ma sens, jeśli na komputerze oprócz Internet Explorera jest zainstalowana inna przeglądarka.

Dodatkowo

Na karcie Zaawansowane możesz skonfigurować dodatkowe opcje dla niektórych trybów przeglądarki. W szczególności za pomocą odpowiednich checkboxów można włączyć/wyłączyć wyświetlanie zdjęć i ich ramek, odtwarzanie animacji, dźwięków i filmów na stronach internetowych, automatyczne sprawdzanie Aktualizacje internetowe Eksplorator itp. Ustawienia zabezpieczeń zostały przeniesione do osobnej sekcji. W razie potrzeby możesz przywrócić domyślne ustawienia oferowane przez system, klikając przycisk Przywróć domyślne.

Wszystkie parametry tej zakładki, w zależności od funkcjonalności, podzielone są na grupy: Microsoft VM, Bezpieczeństwo, Multimedia, Ustawienia HTTP 1.1, Przeglądaj, Drukuj, Wyszukiwanie z paska adresu oraz Dostępność. Zastanówmy się nad każdym z nich. Microsoft VM W grupie Microsoft VM wprowadź następujące ustawienia.

Jeśli pole wyboru Rejestruj język Java jest zaznaczone, przeglądarka zarejestruje wszystkie aktywne programy Jawa.

- Jeśli pole wyboru Użyj Java Jit Compiler jest zaznaczone, podczas odwiedzania witryny korzystającej z programów Java przeglądarka automatycznie wygeneruje i uruchomi te programy. Innymi słowy, ta flaga umożliwia programowi Internet Explorer korzystanie z wbudowanego kompilatora języka Java.

Zaleca się zaznaczenie pola wyboru Tablica wyników języka Java jest włączona, jeśli planujesz testować programy Java. Ustawienia wprowadzone za pomocą pól wyboru Użyj Java Jit Compiler i Java Language Display Enabled zaczną obowiązywać dopiero po ponownym uruchomieniu komputera.

Bezpieczeństwo

- W tej grupie skonfiguruj dodatkowe ustawienia zabezpieczeń.

- Zaznaczając pola SSL 2.0, SSL 3.0 i TLS 1.0 włącz tryb w jakim przeglądarka będzie wysyłać i odbierać poufna informacja przy użyciu odpowiednio protokołów SSL 2.0, SSL 3.0 i TLS 1.0. Czyniąc to, należy wziąć pod uwagę następujące kwestie:

- Protokół SSL 2.0 jest obsługiwany przez wszystkie bezpieczne strony internetowe;

SSL 3.0 jest bezpieczniejszy niż SSL 2.0, ale niektóre strony internetowe go nie obsługują;

- protokół TLS 1.0 ma stopień ochrony porównywalny z protokołem

- SSL 3.0; niektóre strony internetowe nie obsługują tego protokołu.

- Zaznaczenie pola wyboru Włącz zintegrowane uwierzytelnianie systemu Windows powoduje włączenie zintegrowanego uwierzytelniania systemu Windows. To ustawienie obowiązuje dopiero po ponownym uruchomieniu komputera.

W przypadku zaznaczenia pola Włącz profil przeglądarka będzie wyświetlać prośby ze stron internetowych o udostępnienie im danych z profilu użytkownika. Jeśli odznaczysz to pole, przeglądarka nie będzie przesyłać informacji o użytkowniku i odpowiednio wyświetlać żądania stron internetowych.

- Zaznaczając pole Nie zapisuj zaszyfrowanych stron na dysku, zabronione jest zapisywanie poufnych informacji w folderze z tymczasowymi plikami internetowymi. Zaleca się ustawienie tego trybu, jeśli kilku użytkowników ma dostęp do komputera.

- Jeśli zaznaczysz pole wyboru Ostrzegaj o przełączaniu trybu zabezpieczeń, przeglądarka będzie informować Cię o przełączaniu między bezpiecznymi i niezabezpieczonymi witrynami internetowymi.

Zaznaczenie pola wyboru Weryfikacja podpisu dla pobranych programów włącza tryb uwierzytelniania pobranych programów. - Jeśli zaznaczysz pole wyboru Sprawdź unieważnienie certyfikatów serwera, Internet

- Explorer sprawdzi ważność certyfikatów węzłów w Internecie. - To ustawienie działa dopiero po ponownym uruchomieniu komputera.

- Jeśli zaznaczysz pole wyboru Usuń wszystkie pliki z folderu tymczasowych plików internetowych po zamknięciu przeglądarki, folder tymczasowych plików internetowych zostanie automatycznie wyczyszczony po zamknięciu przeglądarki Internet Explorer.

Multimedialne

W tej grupie skonfiguruj następujące parametry.

Jeśli zaznaczysz pole wyboru Włącz automatyczną zmianę rozmiaru obrazu, przeglądarka zmniejszy rozmiar zbyt dużych obrazów na stronach internetowych. Pole wyboru Odtwórz animację na stronach internetowych włącza/wyłącza tryb odtwarzania animacji na stronach internetowych. Niektóre strony internetowe zawierające animacje ładują się bardzo wolno i aby je przyspieszyć, zaleca się zaznaczenie tego pola.

Pola wyboru Odtwarzaj wideo na stronach internetowych i Odtwarzaj dźwięki na stronach internetowych włączają/wyłączają odpowiednio tryby odtwarzania wideo i dźwięków na stronach internetowych. Usuwając zaznaczenie pola wyboru Pokaż obrazy, możesz wyłączyć wyświetlanie grafiki, aby przyspieszyć ładowanie stron internetowych. Jeśli zaznaczysz pole wyboru Pokaż ramki do zdjęć, podczas ładowania zdjęć będą wyświetlane ramki do zdjęć. Pozwoli to zorientować się w lokalizacji elementów strony internetowej, zanim zostanie ona w pełni załadowana. Włączenie tego trybu ma sens tylko wtedy, gdy zaznaczona jest opcja Pokaż obrazki.

Zaznaczenie pola Ulepszone renderowanie odcieni kolorów włącza tryb

wygładzanie obrazu. Konfiguracja HTTP 1.1 W tej grupie są dwa parametry do skonfigurowania. Zaznaczenie pola wyboru Użyj HTTP 1.1 włącza tryb korzystania z protokołu HTTP 1.1 podczas łączenia się ze stronami WWW.

Jeśli zaznaczysz pole wyboru Użyj protokołu HTTP 1.1 przez połączenia proxy, przeglądarka będzie używać protokołu HTTP 1.1 podczas łączenia się z witrynami sieci Web za pośrednictwem serwera proxy.

Recenzja

W tej grupie skonfiguruj następujące parametry. Jeśli zaznaczysz pole wyboru Automatycznie sprawdzaj dostępność aktualizacji programu Internet Explorer, przeglądarka będzie okresowo sprawdzać dostępność aktualizacji w Internecie Nowa wersja programy. Po znalezieniu nowej wersji pojawi się odpowiedni komunikat, a przeglądarka poprosi o potwierdzenie jej pobrania. Jeśli zaznaczysz pole wyboru Włącz style wyświetlania dla przycisków i innych elementów sterujących na stronach internetowych, przeglądarka zastosuje ustawienia do projektowania stron internetowych. Ekran Windowsa(patrz punkt 3.1).

Jeśli zaznaczysz pole wyboru Włącz menu Ulubione osobiste, w podmenu Ulubione w menu głównym okna programu Internet Explorer nie będą wyświetlane łącza, które nie były używane przez długi czas. Aby uzyskać do nich dostęp, kliknij strzałkę u dołu menu. Jeśli wyczyścisz pole wyboru Włącz rozszerzenia przeglądarki innych firm, przeglądarka nie będzie mogła korzystać z narzędzi zaprojektowanych dla programu Internet Explorer, które nie zostały opracowane przez firmę Microsoft. To ustawienie zaczyna obowiązywać dopiero po ponownym uruchomieniu komputera. Jeśli zaznaczysz pole wyboru Włącz instalację na żądanie (Internet Explorer), program Internet Explorer automatycznie pobierze i zainstaluje składniki niezbędne do wykonania zadania.

Jeśli zaznaczysz pole wyboru Pokaż szczegółowe komunikaty o błędach http, to jeśli podczas łączenia z serwerem wystąpi błąd, przeglądarka wyświetli komunikat dokładna informacja o błędzie i sposobie jego naprawy. Jeśli to pole wyboru nie jest zaznaczone, przeglądarka wyświetli tylko kod błędu i tytuł.

Zaznaczając pole

Użyj wbudowanego autouzupełniania włącza tryb automatycznego uzupełniania adresów internetowych w pasku adresu podczas ich wpisywania. W takim przypadku przeglądarka korzysta z wcześniej wprowadzonych adresów, które częściowo lub całkowicie pasują do pożądanego. Jeśli odznaczysz pole wyboru Użyj tego samego okna do ładowania skrótów, strony internetowe otwierane za pomocą łączy z dowolnego dokumentu lub programu innego niż Internet Explorer będą wyświetlane w nowym oknie przeglądarki.

W przypadku zaznaczenia pola Użyj pasywnego protokołu FTP (w celu zapewnienia zgodności z zaporami ogniowymi i modemami DSL) przeglądarka będzie korzystać z pasywnego protokołu FTP, który nie wymaga określania adresu IP komputera. Ten tryb uważane za bezpieczniejsze.

Użyj przełącznika Podkreśl linki, aby wybrać wymagany tryb podkreślania linków:

Zawsze - linki są cały czas podkreślane (ten tryb jest ustawiony domyślnie); Nigdy — linki nie są podkreślane; Po najechaniu kursorem - linki są podkreślane tylko wtedy, gdy najeżdżamy na nie wskaźnikiem myszy. Jeśli zaznaczysz pole wyboru Pokaż przycisk „Przejdź do paska adresu”, pasek adresu okna przeglądarki będzie zawierał przycisk Przejdź.

Zaznaczenie pola Pokaż krótkie linki powoduje włączenie trybu krótkiego wyświetlania adresu obiektu (link, obrazek itp.) na pasku stanu. Jeśli to pole wyboru jest odznaczone, adres obiektu jest wyświetlany na pasku stanu w pełnym formacie. Jeśli zaznaczysz pole wyboru Zezwalaj na widoki folderów dla witryn FTP, witryny FTP będą wyświetlane jako folder (jak w Eksploratorze). Jeśli to pole wyboru jest odznaczone, witryny FTP są wyświetlane w formacie HTML (jest to ustawienie domyślne). Jeśli zaznaczysz pole wyboru Powiadom mnie, gdy pobieranie zostanie zakończone, po zakończeniu pobierania na ekranie pojawi się odpowiedni komunikat.

W obszarze drukowania można skonfigurować tylko jedno ustawienie. Jeśli zaznaczysz pole wyboru Drukuj kolory i wzory tła, obraz tła zostanie również wydrukowany podczas drukowania strony internetowej. Należy pamiętać, że w zależności od używanej drukarki może to mieć wpływ na szybkość i jakość drukowania. Szukaj z paska adresu. Ten teren zawiera przełącznik Podczas wyszukiwania, który może przyjmować następujące wartości. Nie wyszukuj z paska adresu — po wybraniu tej wartości wyszukiwanie z paska adresu jest wyłączone.

Aby wyszukać, musisz użyć przycisku Szukaj znajdującego się na pasku narzędzi okna przeglądarki.

Pokaż wyniki i przejdź do najbardziej podobnej witryny - w tym przypadku pasek wyszukiwania wyświetli linki do stron internetowych o adresach podobnych do żądanego. W takim przypadku przeglądarka otworzy stronę internetową znajdującą się najbliżej adresu żądanej strony internetowej. Przejdź tylko do najbardziej podobnej witryny — po wybraniu tej opcji wyniki wyszukiwania otworzą stronę internetową, której adres jest najbliższy tej, której szukasz.

Pokaż wyniki tylko w oknie głównym — w tym przypadku wyniki wyszukiwania przeprowadzonego za pomocą paska adresu zostaną wyświetlone w oknie głównym. Opcje ułatwień dostępu w tej grupie konfigurują następujące ustawienia. Jeśli zaznaczysz pole wyboru Zawsze rozwijaj tekst dla obrazów, to po wyczyszczeniu pola wyboru Pokaż obrazy w grupie Multimedia miejsce przydzielone na obraz zwiększy się, aby wyświetlić cały powiązany z nim tekst. Jeśli zaznaczysz pole wyboru Przenieś karetkę systemową po fokusie i zaznaczeniu, karetka systemowa będzie się przesuwać w zależności od zmiany fokusu lub zaznaczenia. To ustawienie jest ważne podczas pracy z programami, które używają karetki systemowej do określenia żądanego obszaru ekranu.

Według większości użytkowników Internet Explorer nie jest najlepszą przeglądarką, ponieważ wolno ładuje strony, ponieważ wyświetla stronę dopiero wtedy, gdy jest już w pełni załadowana. Niemniej jednak nie przeszkadza to jej pozostać jedną z najpopularniejszych przeglądarek na świecie (ale dzieje się tak raczej z tego powodu, że jest wbudowana w system Windows i niektóre programy często mogą na niej polegać).

Instalowanie Internet Explorera 8

Instalacja przeglądarki jest prosta, poradzi sobie z nią nawet początkujący. Chociaż w rzeczywistości nie instalujemy przeglądarki, ale ją aktualizujemy. Jeśli chcesz zainstalować przeglądarkę Internet Explorer 8, najprawdopodobniej masz starszą wersję, na przykład Internet Explorer 6.

Instaluję programy przez program Uninstall Tool i tobie radzę zrobić to samo, nigdy nie wiadomo, nagle później chcesz to usunąć

Wybieramy, czy chcemy pomóc, czy nie i klikamy przycisk „Dalej”.

Do Ciebie należy decyzja, czy zainstalować aktualizacje, czy nie, osobiście nie zaznaczyłem tego pola, ponieważ mogę ręcznie pobierać aktualizacje z oficjalnej strony.

Po instalacji konieczne będzie ponowne uruchomienie. Jeśli zainstalowałeś przeglądarkę za pomocą programu Uninstall Tool, musisz odmówić ponownego uruchomienia, w przeciwnym razie program Uninstall Tool po prostu nie będzie mógł zapisać danych, ponieważ ponowne uruchomienie rozpocznie się natychmiast. Po zapisaniu danych przez narzędzie do odinstalowywania uruchom ponownie komputer.

Po ponownym uruchomieniu możesz już otworzyć przeglądarkę (za pomocą menu Start) i surfować po Internecie.

Konfiguracja Internet Explorera 8

Po zainstalowaniu przeglądarki, gdy otworzysz ją po raz pierwszy, pojawi się okno dialogowe, że tak powiem, asystent - możesz wybrać preferowane ustawienia lub zamknąć okno, ponieważ wszystkie te parametry można skonfigurować osobno.

Pozycja w panelu sterowania odpowiada za konfigurację przeglądarki Internet Explorer 8, a mianowicie Opcje internetowe.

Przejdźmy więc przez niektóre ustawienia przeglądarki Internet Explorer 8.

Jak zmienić stronę główną Internet Explorera?

Zmiana strony głównej jest dość prosta, wystarczy przejść do zakładki „Ogólne” (w opcjach internetowych) i w polu „Strona główna” wpisać witrynę, która ma być stroną główną, ale jeśli nie witrynę do załadowania po otwarciu przeglądarki , a następnie po prostu wpisz about:blank.

Aby zmiany odniosły skutek, należy kliknąć przycisk „Zastosuj”.

Jak usunąć elementy historii Internet Explorera?

Czasami zdarza się, że po przejrzeniu stron internetowych musisz usunąć historię tych witryn, to znaczy, aby inni nie wiedzieli, które witryny odwiedziłeś (na przykład, kiedy wybrałeś prezent). Nie jest to takie trudne i można to zrobić na tej samej karcie, klikając przycisk „Usuń” w podpunkcie „Usuń historię”.

Ponadto w oknie, które zostanie otwarte, zaznacz pola wyboru tego, co należy usunąć — na przykład hasła, pliki tymczasowe, usuwanie historii przeglądania.

Jak wyłączyć zdjęcia w Internet Explorerze?

Załóżmy, że masz wolny Internet lub z innego powodu musisz wyłączyć zdjęcia, aby się nie wyświetlały i nie zużywały internetu (istotne, gdy ruch jest ograniczony lub płatny).

Przechodzimy do zakładki (w Opcjach internetowych) do „Zaawansowane” i otwiera się przed nami lista wielu elementów (znaczników wyboru), musimy znaleźć podsekcję „Multimedia” i odznaczyć niezbędne pola wyboru, osobiście radzę aby odznaczyć wszystko, jeśli zdecydujesz się wyłączyć obrazy.

Jak zmienić ustawienia proxy w Internet Explorerze?

Jeśli potrzebujesz uzyskać dostęp do Internetu przez serwer proxy, jak to ma miejsce w pracy, lub jeśli na przykład chcesz skorzystać z usługi innej firmy, takiej jak usługa Toonel, możesz określić serwer proxy dla Internet Explorera, przez które przeglądarka będzie działać.

Aby zmienić ustawienia proxy przeglądarki, przejdź do zakładki „Połączenia” w Opcjach internetowych i wybierz połączenie, którego używasz do łączenia się z Internetem, lub kliknij „Ustawienia sieciowe” w podpunkcie „Konfiguruj ustawienia sieci LAN”, jeśli korzystasz z Internet przez sieć lokalną.

Następnie pojawi się przed tobą okno, w którym musisz wprowadzić ustawienia. Serwer proxy zwykle składa się z adresu IP i portu, które należy wprowadzić osobno.

Korzystanie z Internet Explorera jako domyślnej przeglądarki

Zdarza się, że z jakiegoś powodu domyślną przeglądarką nie jest Internet Explorer. W każdym razie, jeśli chcesz ustawić domyślną przeglądarkę w systemie, musisz przejść do zakładki „Programy” (w opcjach internetowych) i kliknąć przycisk „Ustaw jako domyślną”.

Tryb InPrivate w Internet Explorerze 8

Tryb prywatny jest wygodny, gdy nie chcesz pozostawiać żadnych śladów podczas przeglądania Internetu, jest to szczególnie wygodne, na przykład, gdy jesteś poza domem.

Podczas korzystania z trybu InPrivate w dzienniku bezpieczeństwa nie będą zapisywane żadne zapisy dotyczące przeglądania, nie będą też zapisywane dane z formularzy, pliki cookie („ciasteczka”), a co za tym idzie hasła i loginy.

Jak włączyć tryb InProvate? Bardzo proste - wystarczy wykonać kombinację kalvish (czyli przytrzymać) Ctrl + Shift + P, po czym otworzy się przed tobą prywatne okno Internet Explorer A.

Wszystkie karty otwarte w tym oknie będą również prywatne, co jest dość wygodne.

Klucze startowe Internet Explorera 8

Uruchamianie przeglądarki z okna „Uruchamianie programów”.

Możliwe jest również uruchomienie przeglądarki IE (proces iexplore.exe) za pomocą klawiszy. Aby to sprawdzić, musisz wywołać okno „Uruchom program” za pomocą kombinacji Win + R i wpisać „iexplore.exe” (bez cudzysłowów) w oknie, a jeśli Twoja przeglądarka się otworzyła, możesz uruchomić Internet Explorer za pomocą Klucze.

Na przykład uruchommy przeglądarkę bez dodatków, w tym celu używamy klucza -extoff, czyli musimy wpisać iexplore.exe -extoff.

Uruchamianie przeglądarki z wiersza poleceń (konsoli)

Ponadto, jeśli chcesz, możesz uruchomić przeglądarkę za pomocą klawiszy z wiersza poleceń, jednak w tym przypadku musisz podać pełną ścieżkę do przeglądarki, przykład uruchomienia Internet Explorera z wiersza poleceń z „-nohome” klucz:

"C:\Program Files\Internet Explorer\iexplore.exe" -nohome

Ta linia musi być wpisana wiersz poleceń, możesz go wywołać za pomocą kombinacji klawiszy Win + R, a następnie wpisz cmd w oknie „Uruchom program”.

Klawisze do uruchamiania przeglądarki Internet Explorer 8 (w systemie Windows XP)

Podajemy klucze, które w razie potrzeby mogą uprościć pracę z Internet Explorerem.

Iexplore.exe url, w tym przypadku przeglądarka o podanym adresie zostanie po prostu otwarta, na przykład iexplore.exe /

- iexplore.exe -extoff uruchomi przeglądarkę bez dodatków

- iexplore.exe -new ten przełącznik uruchomi nowe okno IE w osobnym procesie

- iexplore.exe -nohome z tym kluczem, przeglądarka uruchomi się bez żadnych stron, co ciekawe, uruchamia się szybciej nawet, gdy jako stronę główną podano about:blank

- iexplore.exe -nomerge ten klucz służy do rozpoczęcia nowej sesji, np. bycia na dwóch kontach jednocześnie sieć społeczna

- iexplore.exe -k umożliwi uruchomienie przeglądarki w trybie pełnoekranowym (tryb kiosku)

- iexplore.exe -slf ten klucz jest używany, jak rozumiem, do wymuszenia otwarcia strona główna

- iexplore.exe - osadzanie klucza uruchomi obiekt przeglądarki IE bez wizualnego renderowania strony

- iexplore.exe -private uruchamia przeglądarkę w trybie prywatnym, całkiem przydatny klawisz

Cóż, to wszystko, mam nadzieję, że ten materiał był dla Ciebie przydatny